SMALL

Iptables에서 사용되는 규칙은 다양한 요구사항에 따라 설정될 수 있습니다. 다음은 몇 가지 Iptables 규칙의 예시입니다:

모든 트래픽 허용: 모든 네트워크 트래픽을 허용하는 규칙입니다.

SSH 접속 허용: SSH(보안 셸)에 대한 접속을 허용하는 규칙입니다. 22port 지정

HTTP 트래픽 허용: HTTP(웹) 트래픽을 허용하는 규칙입니다. 80 port 지정

포트 포워딩: 특정 포트로 들어오는 트래픽을 다른 포트로 전달하는 규칙입니다.a forward 사용

| iptables -A PREROUTING -t nat -i eth0 -p tcp --dport 8080 -j DNAT --to-destination 192.168.0.100:80 iptables -A FORWARD -p tcp -d 192.168.0.100 --dport 80 -j ACCEPT |

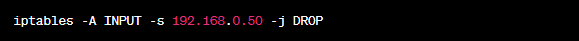

특정 IP 차단: 특정 IP 주소에서 오는 트래픽을 차단하는 규칙입니다. drop 사용

상태 추적: 상태 추적을 사용하여 특정 연결에 대한 트래픽을 허용하는 규칙입니다.

192.168.10.2를 허용하는 설정

상태 추적: 상태 추적을 사용하여 특정 연결에 대한 트래픽을 허용하는 규칙입니다.

위의 명령은 INPUT 체인에 대한 패킷 필터링 규칙으로, 소스 IP 주소가 192.168.10.2인 트래픽을 허용합니다. 이 규칙을 적용하면 해당 IP 주소에서 들어오는 모든 트래픽이 허용됩니다.

만약 이미 다른 Iptables 규칙이 설정되어 있다면, -A INPUT 대신 다른 체인 및 우선순위를 지정하여 규칙을 추가해야 할 수도 있습니다. 또한, 실제로 규칙을 적용하기 전에 시스템 환경과 요구사항에 맞게 적절한 테스트와 검증을 수행해야 합니다.

'ISMS-P > 보안' 카테고리의 다른 글

| TACACS+ (0) | 2023.06.21 |

|---|---|

| 방화벽 튜플 Tuple (0) | 2023.06.21 |

| 유닉스 중요 로그파일의 결과 샘플 (0) | 2023.06.15 |

| 리눅스 권한 관리 예시 각론 - 비밀번호 관리상태 확인 (0) | 2023.06.15 |

| 암호화 대칭키, 공개키(비대칭키), 디지털봉투 개념과 이해 (0) | 2023.06.14 |